5G MAC-I – Codice di Autenticazione del Messaggio per l’Integrità

Il MAC-I, o Message Authentication Code for Integrity, è un elemento fondamentale nel sistema di sicurezza del 5G. In pratica, questo codice serve a garantire che i messaggi scambiati tra dispositivi e rete non vengano alterati durante la trasmissione. Oggi ti spiego come funziona il MAC-I, perché è essenziale per la protezione dei dati e come si integra con altri meccanismi di sicurezza nel 5G.

Che cos’è il MAC-I

Il MAC-I è un codice generato tramite algoritmi crittografici basati su chiavi segrete condivise tra l’utente (UE) e la rete. Serve a verificare l’integrità e l’autenticità dei messaggi di controllo e segnalazione, assicurando che non siano stati modificati o falsificati durante la trasmissione. Senza un meccanismo come il MAC-I, la rete sarebbe vulnerabile ad attacchi di spoofing o manipolazione dei dati.

Come viene calcolato il MAC-I

Il calcolo del MAC-I si basa su una funzione di autenticazione che utilizza la chiave di sicurezza derivata dalla procedura di autenticazione 5G e sul messaggio stesso. Questa funzione prende in input il messaggio, la chiave segreta e un contatore di integrità (per evitare riutilizzi). Il risultato è un codice breve, tipicamente di 32 bit, che viene inviato insieme al messaggio.

Ruolo del MAC-I nelle procedure 5G

- Autenticazione dell’utente: durante l’autenticazione, il MAC-I assicura che il messaggio di conferma provenga realmente dalla rete legittima e non da un attaccante.

- Integrità dei messaggi di controllo: tutti i messaggi di controllo tra UE e rete, come quelli per la gestione della mobilità o delle sessioni, sono protetti dal MAC-I per evitare alterazioni.

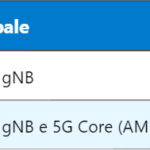

- Protezione durante il handover: quando un dispositivo passa da una cella all’altra, il MAC-I garantisce che i messaggi di segnalazione siano validi e sicuri, evitando interruzioni o attacchi di tipo man-in-the-middle.

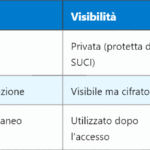

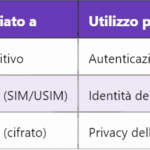

MAC-I e funzioni di sicurezza complementari

Il MAC-I fa parte di un sistema più ampio di sicurezza nel 5G, che comprende anche la cifratura dei dati (confidenzialità) e la protezione dell’identità dell’utente. La cifratura protegge il contenuto delle comunicazioni, mentre il MAC-I garantisce che i messaggi di controllo non siano manipolati. Entrambi sono indispensabili per mantenere la fiducia nella rete e la sicurezza degli utenti.

Standard e algoritmi utilizzati

Il 3GPP definisce standard rigorosi per il calcolo del MAC-I, usando algoritmi crittografici come AES (Advanced Encryption Standard) in modalità CMAC o SNOW 3G. Questi algoritmi sono stati scelti per la loro robustezza, efficienza e compatibilità con le risorse limitate dei dispositivi mobili.

Implicazioni pratiche e importanza del MAC-I

Senza il MAC-I, sarebbe facile per un attaccante inserire messaggi falsi nella rete o modificare quelli esistenti, causando potenziali interruzioni di servizio, furto di dati o manipolazione delle informazioni di controllo. Grazie a questo meccanismo, la rete 5G riesce a mantenere un alto livello di sicurezza e affidabilità anche in ambienti complessi e molto dinamici.

Nel 5G, il MAC-I non protegge solo la parte radio, ma fa parte anche delle procedure end-to-end tra il dispositivo e il core network. Questo garantisce che tutte le informazioni critiche siano sempre verificate e sicure, mantenendo la qualità del servizio e la privacy degli utenti.

Domani potremmo approfondire altri meccanismi di sicurezza 5G, come il NAS (Non-Access Stratum) Integrity Protection, che lavorano insieme al MAC-I per proteggere tutto il traffico di segnalazione tra dispositivo e rete.